BLOG | SERVICE MANAGEMENT

Ein durchdachtes, skalierbares und flexibel umsetzbares Berechtigungs-Management ist essenziell für jede Organisation. Es gewährleistet die Sicherheit, den Datenschutz und die Einhaltung der Compliance, reduziert die Komplexität des Managements von Rollen und Verantwortlichkeiten, und steigert die Effizienz – so dass alle Mitarbeiter ihre Aufgaben ungehindert ausüben können.

Ausgehend von den Herausforderungen der Umsetzung gibt dieser Artikel Hinweise zur Lösung und beschreibt die Elemente zur konkreten Umsetzung in OTOBO. Sie überlegen, ob OTOBO Ihre Anforderungen zur Umsetzung eines skalierbaren und zukunftssicheren Berechtigungsmanagements erfüllt? Dann ist dieser Artikel der richtige Einstieg für Sie.

Herausforderungen – was Sie bei der Umsetzung beachten sollten

Bei der Abbildung eines Berechtigungskonzepts in einer Service-Management-Lösung wie OTOBO gibt es einige Herausforderungen zu meistern:

- Komplexität der Organisation: Kleine und mittelständische Unternehmen (KMUs) benötigen einfache Berechtigungskonzepte, die besonders effizient verwaltet werden können.

Die vielen Abteilungen, Teams und Rollen großer Unternehmen können die Implementierung eines flexiblen Berechtigungskonzepts erschweren, da zahlreiche Zugriffsrechte und -beschränkungen berücksichtigt werden müssen. Das gleiche gilt insbesondere für Organisationen mit dezentralen Strukturen – z. B. mit mehreren Niederlassungen oder externen Partnern, die spezifische Zugriffsrechte erhalten sollen. Sie benötigen Möglichkeiten zur feineren Aussteuerung von Berechtigungen, um die Komplexität einfach und effizient zu verwalten. Hierbei kann z. B. die Implementierung rollenbasierter (RBAC)-Modelle besonders vorteilhaft sein.

- Dynamik – die einzige Konstante ist die Veränderungen: Strukturen und Prozesse sowie damit einhergehende Verantwortlichkeiten ändern sich dynamisch. Das Berechtigungskonzept muss sich hier schnell anpassen, damit Zugriffsrechte aktuell bleiben und Mitarbeiter jederzeit effizient und produktiv arbeiten können.

- Skalierbarkeit: Egal ob organisationsweiter Rollout oder Zukauf und Integration weiterer Unternehmensteile – die Berechtigungsverwaltung Ihrer Service-Management-Lösung muss mit der Organisation und deren steigender Benutzer-Anzahl skalieren können, ohne die Administration zu überfordern.

- Sicherheit und Compliance: Die Einhaltung von Datenschutzbestimmungen wie der DSGVO, und die Möglichkeit, Mitarbeitern gezielt Zugriff auf die Daten zu gewähren, die für ihre tägliche Arbeit nötig sind, ist essenziell. Ebenso der Ausschluss unbefugten Zugriffs auf sensible Daten.

- Integration mit anderen Systemen: Die Übernahme von Berechtigungsstrukturen aus externen Systemen anstelle der lokalen Pflege in der Service-Management-Lösung ist für diejenigen Organisationen wichtig, welche die Aufgabe des Berechtigungsmanagements an sich bereits anderweitig gelöst haben. Für sie ist die Integrationsfähigkeit zur dynamischen Übernahme der Berechtigungen z. B. aus Active Directory, LDAP oder anderen Identitäts- und Zugriffsmanagement-Systemen entscheidend.

- Rollen- und Rechteverwaltung: Ein flexibles Konzept ermöglicht es Administratoren, Rollen und Rechte dynamisch zu erstellen, und mit vertretbarem Aufwand zu ändern oder zu entfernen, um neuen Anforderungen gerecht zu werden. Ein intuitiv verständliches und einfach zu pflegendes Berechtigungssystem stellt sicher, dass sie diese Aufgaben effizient erledigen können.

Lösungsansätze für ein erfolgreiches Berechtigungsmanagement

Um die Herausforderungen erfolgreich zu meistern und ein effizient steuerbares Berechtigungsmanagement umzusetzen, können sich Organisationen eine Reihe von Best Practices zunutze machen:

- Detaillierte Rollen- und Rechteanalyse: Am Anfang steht eine umfassende Analyse der Rollen und Rechte innerhalb der Organisation, um sicherzustellen, dass alle Benutzergruppen und -rollen definiert sind und den tatsächlichen Anforderungen entsprechen.

Das Prinzip der Mindestrechte vermeidet dabei Über- oder Unterberechtigungen. Jedem Benutzer werden genau die Rechte eingeräumt, die er für seine Aufgaben benötigt. So wird vermieden, dass Benutzer möglicherweise Zugriff auf sensible Informationen oder Funktionen erhalten, die sie nicht benötigen.

- Einführung eines RBAC-Modells (Role-Based Access Control): Ein RBAC-Modell ermöglicht es, Benutzern Zugriffsrechte auf Basis von Rollen statt auf Einzelbenutzerebene zuzuweisen. Das macht die Verwaltung von Berechtigungen einfacher und sicherer. Die klare Definition von Rollen und Verantwortlichkeiten innerhalb der Organisation ist Voraussetzung für die Implementierung eines effektiven Berechtigungskonzepts.

- Regelmäßige Überprüfung und Anpassung: Eine regelmäßige Überprüfung des Berechtigungskonzeptes ist, so trivial es klingen mag, wichtig, um jederzeit dessen Aktualität sicherzustellen. So ist gewährleistet, dass sich verändernde Anforderungen abgebildet werden und die vergebenen Rollen und Gruppen mit den jeweils erforderlichen Berechtigungen ausgestattet sind. Die Service-Management-Lösung sollte diesen Schritt mit einer übersichtlichen Verwaltung des Status Quo unterstützen.

- Übernahme bestehender Berechtigungen: Die manuelle Verwaltung von Berechtigungen kann – gerade bei hohen Benutzerzahlen – fehleranfällig und zeitaufwändig sein. Eine Übernahme von Berechtigungen aus zentral gepflegten Systemen wie Active Directory (AD) oder LDAP reduziert den Aufwand und hilft, Inkonsistenzen und Sicherheitslücken zu vermeiden.

- Sicherheits- und Compliance-Richtlinien: Bestehende Sicherheits- und Compliance-Richtlinien der Organisation müssen unbedingt berücksichtigt werden. Nur so ist sichergestellt, dass das umgesetzte Berechtigungskonzept die Anforderungen der Organisation erfüllt und alle relevanten Vorschriften einhält.

- Schulung und Dokumentation: Alle Administratoren und Benutzer sollten ausreichend geschult sein, um das Berechtigungskonzept zu verstehen und effektiv zu nutzen. Eine detaillierte Dokumentation der Konfiguration und Berechtigungen hilft, sich im Fall von Änderungen rasch einen Überblick über die bisherigen Strukturen zu verschaffen und Probleme zu vermeiden.

Elemente zur Umsetzung des Berechtigungsmanagements in OTOBO

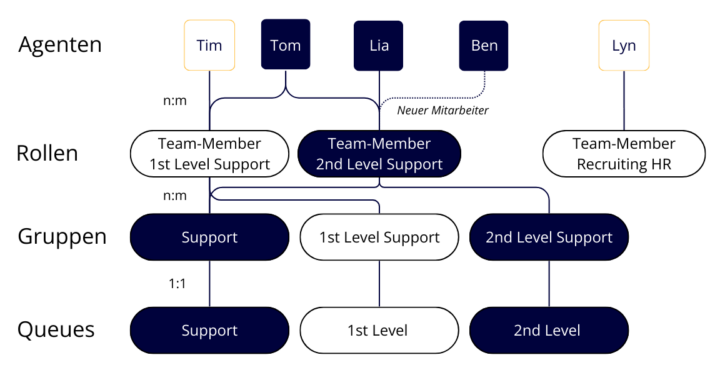

Die zentralen Elemente zur Umsetzung des Berechtigungsmanagement in OTOBO sind die Benutzer, Gruppen und Rollen.

Benutzer – interne und externe OTOBO-Anwendergruppen

OTOBO unterscheidet neben dem Administrator die Benutzertypen Agent und Kundenbenutzer.

Administratoren haben vollständigen Zugriff auf alle Funktionen und Einstellungen in OTOBO.

Agenten sind die typischen Anwender des OTOBO-Backends – also z. B. Mitarbeitende des ITSM-Teams oder aus Servicebereichen wie dem Facility Management, HR, Marketing oder Finance. Sie bearbeiten Tickets und unterstützen interne oder externe Kunden.

Kundenbenutzer sind die Endanwender, die Anfragen via OTOBO melden und nachverfolgen. Zu den Kundenbenutzern zählen die Mitarbeiter einer Organisation, die sich als „interne Kunden“ z. B. an den IT Helpdesk wenden, aber auch externe Endkunden oder Serviceprovider, die über das Self-Service-Portal mit OTOBO interagieren.

OTOBO unterstützt die lokale Verwaltung von Agenten und Kundenbenutzern, aber auch die Anbindung externer Quellsysteme, z. B. Verzeichnisdienste wie Active Directory, LDAP oder je nach Konfiguration unterschiedlicher Datenbanken.

Gruppen – Benutzerberechtigungen effizient gestalten

Gruppen fassen in OTOBO Benutzer zusammen, denen gemeinsame Berechtigungen zugewiesen werden sollen– z. B. das Ausführen bestimmter Aktivitäten in Bezug auf Tickets, Artikeln der Wissensdatenbank oder weiteren Bereichen wie z. B. der CMDB.

Eine Gruppe kann beispielsweise alle Agenten eines bestimmten Teams wie dem 2nd Level Support, oder alle Kundenbenutzer eines bestimmten Unternehmens zusammenfassen. Mit der Zuordnung zu einer oder mehrere Queues, d. h. einem Arbeitsbereich in OTOBO, wird ihnen ein exklusiv für diese Gruppe gültiges Set an Berechtigungen zugeordnet.

Konkret: Sollen Agenten eine Berechtigung für den Zugriff auf die Configuration Items (CI) innerhalb der OTOBO CMDB erhalten, müssen diese der Gruppe “itsm-configitem” zugeordnet sein. Eine Reihe zusätzlicher Einstellungen ist erforderlich, wenn auch Kundenbenutzer die CIs über das Self-Service-Portal einsehen können sollen.

1:1 – Zuordnung von Gruppen ⟷ Queues

In OTOBO kann jeder Queue – also jedem Arbeitsbereich – genau eine Gruppe (z. B. 2nd Level Support) zugeordnet werden. Die Gruppe dient der präzisen Aussteuerung der Berechtigungen und ermöglicht bestimmte Aktivitäten innerhalb der Queue.

n:m – Zuordnung von Agenten ⟷ Gruppen

Mit der Zuordnung von Agenten zu einer Gruppe erhalten sie die mit der jeweiligen Gruppe verbundenen Berechtigungen.

Je nachdem, wie granular das Berechtigungskonzept ausgestaltet ist und ob zusätzlich mit Rollen gearbeitet werden soll, können Mitglieder einer Gruppe auch individuelle Berechtigungen innerhalb der Gruppe und folglich auch in der zugeordneten Queue haben – z. B. um einem Dispatcher bestimmte Zusatzrechte einzuräumen.

Der Vorteil: Effizienz und Sicherheit. Mit der Zuordnung von Agenten zu einer Gruppe kann einem neuen Mitarbeiter schnell Zugriff auf den gesamten Arbeitsbereich gewährt werden. Umgekehrt kann der Zugriff eines Benutzers auf mehrere Queues durch Entfernen der Gruppenzuordnung mit einem Klick deaktiviert werden, ohne mühsam alle Berechtigungen einzeln entfernen zu müssen.

Eine detaillierte Übersicht über das Konzept der Gruppen und der Zuordnung von Agenten zu Gruppen bietet die offizielle OTOBO Dokumentation.

Rollen – Zeit sparen und Berechtigungen bündeln

Das Rollen-Konzept bündelt rollenspezifische Berechtigungen, die Mitarbeitende zur Ausübung ihrer Tätigkeit in den jeweiligen Verantwortungsbereichen (Queues) benötigen. Es bietet zudem eine zusätzliche Abstraktionsebene oberhalb der Gruppen.

n:m – Zuordnung von Rollen ⟷ Gruppen

Bei der Zuordnung von Rollen zu einer oder mehreren Gruppe werden die mit der bzw. den Gruppe(n) verbundenen Berechtigungen mit der Rolle verbunden. Mit einer Rolle können also in einem Schritt die Berechtigungen gleich mehrerer Gruppen vergeben werden.

Rollen vereinfachen also die Verwaltung der Berechtigungen einzelner Benutzer mit umfassenderen Berechtigungen. Das erhöht die Effizienz der Berechtigungsverwaltung z. B. beim Neueintritt oder Ausscheiden von Mitarbeitenden. Denn statt die Berechtigungen jedes Users einzeln über die Zuordnung zu verschiedenen Gruppen zu setzen, wird dem Benutzer mit einem Klick die vorher definierte Rolle zugewiesen. Sie beinhaltet bereits die Zuordnung zu den Gruppen – ein Schritt, erledigt.

Abb. OTOBO-Berechtigungskonzept mit Rollen

Eine neue OTOBO-Installation enthält standardmäßig zunächst keine Rollen. Die offizielle OTOBO-Dokumentation bietet eine detaillierte Übersicht des Rollen-Konzeptes und Hinweise zu deren Einrichtung.

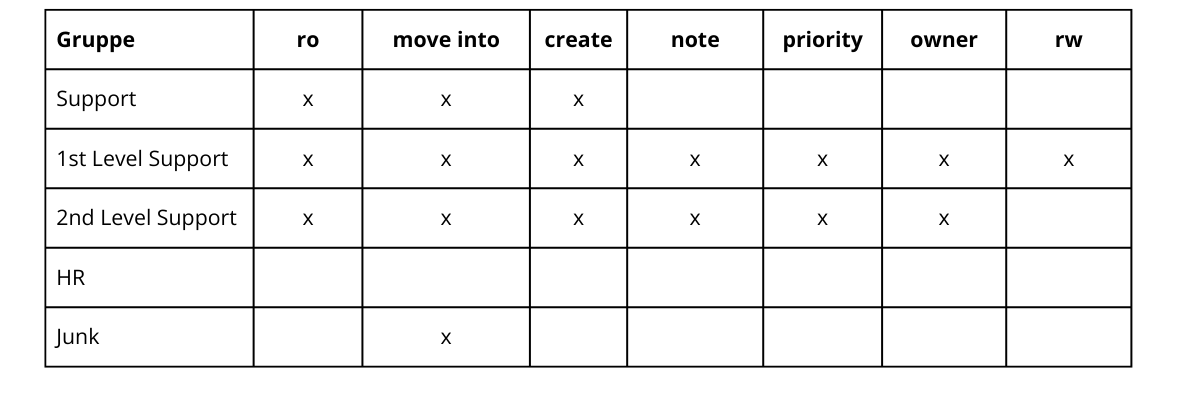

Berechtigungen – Tickets bearbeiten und Zugriff auf Daten steuern

Mit der Zuordnung von Agenten oder Rollen zu einer oder mehreren Gruppen geht es nun darum, die konkreten Aktivitäten festzulegen, die Benutzer – Agenten oder Kundenbenutzer – in den jeweiligen Queues ausüben können.

Abb. Beispiel Ausgestaltung einer Rolle (1st Level Support) mit Gruppen und Berechtigungen

Dabei kann es sich um die standardmäßig in OTOBO verfügbaren Berechtigungen, z. B. für das Erstellen von Tickets, das Verschieben, das Erstellen und Lesen von Notizen zur internen Kommunikation, die Änderung der Priorität, Änderung des Besitzers, den rein lesenden oder den vollen Lese-und-Schreib-Zugriff handeln.

Zusätzliche Berechtigungen können über die Systemkonfiguration hinzugefügt werden

Fazit: OTOBO macht die Umsetzung auch komplexer Berechtigungskonzepte einfach, sicher und effizient.

Voraussetzung für eine erfolgreiche Ausgestaltung des Berechtigungsmanagements ist die genaue Kenntnis der gegenwärtigen und zukünftigen Anforderungen an Arbeits- und Verantwortungsbereiche.

Diese Anforderungen sollten bereits bei der Auswahl der Service Management-Lösung mit in die Betrachtung einfließen, um auch in Zukunft eine Skalierbarkeit der Lösung sicherzustellen.

OTOBO unterstützt Organisationen – unabhängig von ihrer Größe und davon, ob Berechtigungen lokal verwaltet oder aus Drittsystemen übernommen werden sollen – dabei, ihre Sicherheits- und Datenschutzziele zu erreichen.

Die Flexibilität des OTOBO-Berechtigungsmanagements vereinfacht die Verwaltung der Berechtigungen, so dass sensible Daten geschützt bleiben, Datenschutz-Richtlinien eingehalten werden und Benutzer effizient arbeiten können.

Unternehmen

OTOBO | Simplify work and create exceptional service experiences.

Die Source Code Owner und Maintainer hinter OTOBO.

Software

Service Management-Plattform

OTOBO Demo

OTOBO Download

OTOBO Dokumentation

Security-Problem melden:

security@otobo.org